目录:

非预期解决:

为什么说非预期呢!!!

来看看,,

这次菠菜是真的狗

当彻底解决它之后才发现,

攻击者原来是用了加密、隐藏工具。

难怪之前通过system权限使用各种命令都无效,

只能看见确实存在,但是使用cd命令也进不去,显示无权限

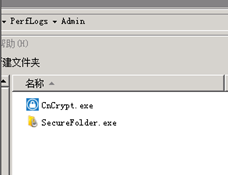

付上之前的截图,加密、隐藏工具

然后怎么解决他的呢?

我们发现将整个父级目录拷贝到其他文件夹下,

发现菠菜文件夹不见了,

拷贝到本机上,

也不见了,

然后怀疑是攻击者加密了,复制不了。

为了保证彻底清除菠菜,我们检查一遍又一遍,

发现就只有一个菠菜文件,

然后我们采用在Linux系统下提取干净的文件,

先从服务器打包整个父级目录,

然后通过U盘等传到虚拟机Linux系统中提取干净文件。

附1:一些Linux解压命令

tar 命令可以打包文件和目录

参数:

-c: 建立压缩

-x:解压

-t:查看内容

-r:向压缩归档文件末尾追加文件

-u:更新原压缩包中的文件

这五个是独立的命令,压缩解压都要用到其中一个,可以和别的命令连用但只能用其中一个。

下面的参数是根据需要在压缩或解压时可选的。

-z:有gzip属性的

-j:有bz2属性的

-Z:有compress属性的

-v:显示所有过程

-O:将文件解开到标准输出

常见的几种打包解压方式

.zip 解压 unzip filename.zip

.zip 压缩 zip filename.zip dirname

.rar 解压 rar x filename.rar

.rar 压缩 rar a filename.rar dirname

.tar 解包 tar xvf filename.tar

.tar 打包 tar cvf filename.tar dirname

.gz 解压1 gunzip filename.gz

.gz 解压2 gzip -d filename.gz

.gz 压缩 gzip filename

.tar.gz 和 .tgz 解压 tar zxvf filename.tar.gz

.tar.gz 和 .tgz 压缩 tar zcvf filename.tar.gz dirname

提取干净文件之后,使用工具粉碎原来那整个父级目录,

再把干净的父级目录替换上去就OK了

真的很狗很狗

后话:

弄了几天,

各种溯源、排查,

当时也百度了很多,也问了朋友很多,

这里非常感谢一些朋友的帮助,

偶然的发现,然后解决了。。

狗皮!!!

结束语:

这一系列六篇到这里就告一段落了,

期待!!!